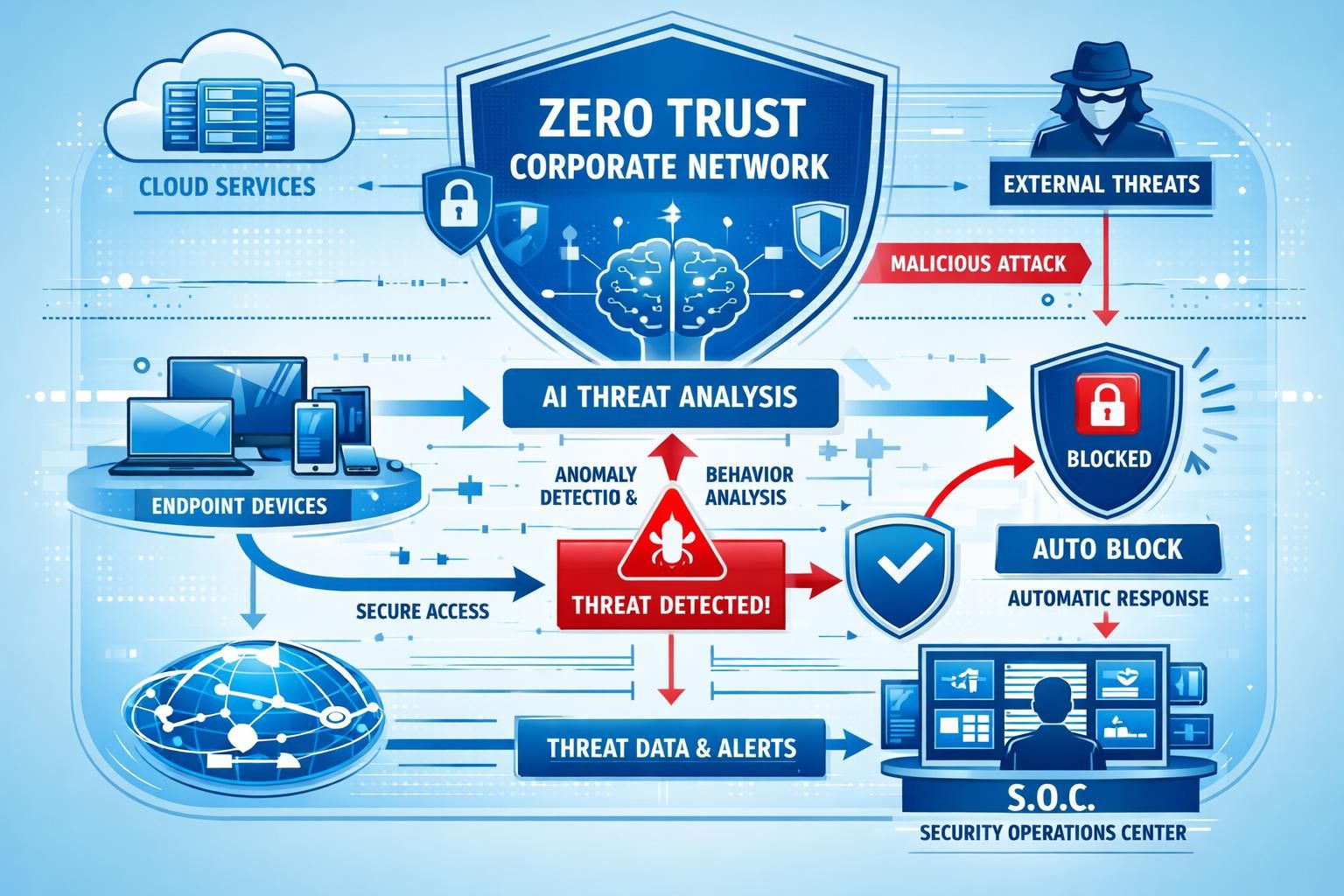

Di tengah gelombang Serangan Siber yang makin cepat, licin, dan sulit ditebak, lanskap pertahanan digital bergerak dari “menunggu alarm” menjadi “membaca tanda-tanda” sebelum insiden terjadi. Banyak organisasi pernah merasa aman karena memiliki firewall, antivirus, serta prosedur respons insiden yang rapi, tetapi realitas terbaru menunjukkan bahwa menit-menit awal serangan sering menjadi penentu: satu kredensial yang bocor, satu koneksi lateral, lalu data mengalir diam-diam keluar. Dalam konteks itulah Perusahaan Keamanan global seperti Palo Alto Networks mendorong pendekatan baru: Sistem AI yang menggabungkan Machine Learning, deep learning, analitik perilaku, dan otomatisasi agar Deteksi Serangan tidak bergantung pada “pola lama” atau sekadar tanda tangan file. Platform yang diperkenalkan perusahaan ini menekankan deteksi berbasis perilaku jaringan, kemampuan adaptif untuk menghadapi malware baru, serta integrasi Keamanan Siber dengan kerangka Zero Trust. Narasinya jelas: bukan sekadar bereaksi setelah kerusakan, melainkan memindahkan pusat gravitasi pertahanan ke pencegahan yang terukur—dan itu menuntut data skala masif, model yang presisi, serta disiplin Proteksi Data di setiap lapisan.

Perubahan ini juga tidak berdiri sendiri. Ketika ekonomi digital bertumbuh, adopsi cloud makin merata, dan AI dipakai dalam proses bisnis, permukaan serangan melebar. Membaca dinamika ekosistem—dari tata kelola hingga investasi—menjadi sama pentingnya dengan memilih produk keamanan. Itulah sebabnya pembahasan tentang platform AI-driven security dari Palo Alto Networks menarik perhatian banyak pihak: ia menyentuh teknologi, organisasi, regulasi, dan kebiasaan kerja sehari-hari.

Perusahaan Keamanan Palo Alto Networks dan lompatan Sistem AI untuk Deteksi Serangan

Palo Alto Networks menempatkan Teknologi AI sebagai inti dari evolusi pertahanan mereka: cara sistem belajar dari data, mengenali pola, dan merespons insiden secara otomatis. Dalam peluncuran platform keamanan berbasis AI yang ramai diberitakan, perusahaan menekankan penggunaan deep learning untuk menangkap pola serangan yang tidak selalu terlihat oleh sistem tradisional. Ini penting karena banyak Ancaman Siber modern tidak langsung “berisik”; mereka berkamuflase sebagai aktivitas normal, memanfaatkan celah identitas, dan bergerak perlahan agar lolos dari inspeksi.

Dalam operasi skala global, perusahaan semacam ini mengandalkan telemetri yang sangat besar. Mereka mengolah sinyal dari puluhan ribu pelanggan dan infrastruktur cloud yang memproses kejadian dalam jumlah masif. Angka-angka operasional yang kerap dikutip di industri—seperti miliaran upaya serangan yang diblokir per hari serta miliaran objek yang dianalisis—memberi gambaran bahwa “kecepatan” di sini bukan slogan. Ketika lalu lintas dan artefak yang harus diklasifikasi datang tanpa henti, otomatisasi berbasis Machine Learning menjadi satu-satunya cara agar tim keamanan tidak tenggelam oleh notifikasi.

Bayangkan sebuah perusahaan ritel omnichannel di Jakarta—kita sebut saja NusantaraMart—yang mengelola aplikasi mobile, gudang, dan pembayaran digital. Mereka menghadapi skenario klasik: ada upaya credential stuffing pada login pelanggan, ada bot yang mencoba menyapu keranjang belanja untuk menimbun stok, dan ada serangan phishing yang menargetkan staf keuangan. Pada model lama, sistem akan memicu alert terpisah, lalu analis harus menghubungkan titik-titiknya. Dengan platform AI-driven security, korelasi dilakukan lebih awal: sistem memetakan perilaku “tidak wajar” (misalnya login dari lokasi anomali diikuti akses API berulang), lalu memprioritaskan risiko yang paling dekat dengan aset kritis.

Yang membuat pendekatan ini relevan pada 2026 adalah perubahan tempo serangan. Banyak laporan industri menggambarkan bahwa penyerang kini bisa merangkai kampanye lebih cepat, termasuk memodifikasi malware agar lolos dari deteksi berbasis signature. Maka, kemampuan sistem untuk menganalisis ribuan peristiwa per detik dan mengeksekusi tindakan respons yang aman—tanpa jeda berarti—menjadi pembeda nyata antara gangguan kecil dan krisis.

Di sisi lain, keamanan tidak bisa dilepaskan dari arah ekonomi digital. Ketika transaksi, identitas, dan layanan publik semakin terdigitalisasi, kebutuhan terhadap pertahanan modern ikut meningkat. Dinamika ini terlihat sejalan dengan pembahasan lebih luas tentang pertumbuhan ekosistem daring di Indonesia, misalnya dalam ulasan mengenai perkembangan ekonomi digital Indonesia yang menekankan pentingnya infrastruktur, kepercayaan, dan tata kelola. Insight akhirnya sederhana: AI keamanan bukan “kemewahan”, melainkan fondasi kompetitif, terutama bagi bisnis yang bergantung pada keandalan layanan.

Jika fondasinya sudah jelas—AI, telemetri besar, dan kebutuhan pencegahan—maka pertanyaan berikutnya adalah: bagaimana mesin ini benar-benar “melihat” serangan yang belum pernah dikenali sebelumnya?

Teknologi AI berbasis perilaku jaringan: dari Machine Learning ke deteksi malware tanpa tanda tangan

Pendekatan yang semakin dominan dalam Keamanan Siber modern adalah deteksi berbasis perilaku, bukan semata pencocokan pola file. Malware generasi baru sering kali dipaket ulang, di-obfuscate, atau dikirim sebagai rangkaian komponen kecil yang tampak sah. Jika sistem hanya menunggu “sidik jari” tertentu, penyerang tinggal sedikit mengubah artefak, dan alarm tidak berbunyi. Di sinilah Sistem AI berperan: ia mengamati rangkaian peristiwa dan pola komunikasi—misalnya frekuensi koneksi, tujuan domain yang aneh, urutan panggilan API, hingga pola DNS—lalu menilai apakah perilaku itu menyimpang dari baseline.

Secara praktis, prosesnya mirip seperti satpam mall yang tidak hanya mengingat wajah pencuri, tetapi juga membaca gerak-gerik mencurigakan: mondar-mandir di area tertentu, menghindari kamera, atau memegang jaket secara tidak wajar. Dengan Machine Learning, sistem dapat membangun baseline “normal” per organisasi: jam akses admin, pola kerja aplikasi, sampai kebiasaan perangkat IoT di gudang. Ketika ada penyimpangan signifikan—misalnya server yang biasanya hanya berbicara ke database internal tiba-tiba mengirim data terenkripsi ke endpoint asing—skor risiko naik, dan sistem memicu tindakan terukur.

Platform AI-driven security yang diperkenalkan Palo Alto Networks juga menekankan deep learning untuk memahami pola ancaman secara otomatis. Kekuatan deep learning bukan hanya pada klasifikasi, melainkan pada kemampuan menangkap hubungan kompleks antara variabel yang sulit ditulis sebagai aturan manual. Misalnya, serangan tahap awal sering tampak “normal” jika dilihat sepotong-sepotong, tetapi menjadi jelas ketika dilihat sebagai rangkaian: email phish → login sukses dari perangkat baru → akses repositori kode → pembuatan token API → eksfiltrasi data kecil-kecil. AI yang baik memandang ini sebagai cerita utuh.

Untuk menggambarkannya, kita kembali ke NusantaraMart. Suatu pagi, sistem mendeteksi bahwa akun developer melakukan pull repository dalam jumlah besar di luar jam kerja, lalu memanggil API internal yang biasanya hanya dipakai pipeline CI/CD. Tidak ada malware yang terdeteksi di endpoint, tidak ada file mencurigakan. Namun perilaku jaringan “mengarah” pada penyalahgunaan kredensial. AI menaikkan prioritas insiden karena rangkaian aksi itu dekat dengan aset bernilai (kode sumber dan rahasia API). Tim SOC kemudian mengisolasi sesi, memaksa reset token, dan menutup celah akses—sebelum penyerang sempat menanam backdoor.

Dalam implementasi nyata, efektivitas deteksi perilaku bergantung pada kualitas data dan konteks. Organisasi perlu memastikan telemetri mencakup endpoint, jaringan, cloud, identitas, dan aplikasi. Tanpa itu, AI hanya “melihat” fragmen. Karena itulah, banyak vendor menekankan integrasi lintas domain—dan mengapa perdebatan bergeser dari “produk mana” ke “platform mana yang mampu menghubungkan sinyal”.

Keuntungan lain dari pendekatan ini adalah skalabilitas. Ketika volume event membengkak, aturan manual cepat rapuh. AI dapat membantu triase: mengurangi alert palsu, mengelompokkan insiden yang terkait, dan memberi rekomendasi tindakan. Namun triase otomatis harus dikawal dengan kebijakan yang ketat agar tidak memblokir aktivitas bisnis yang sah. Titik akhirnya: deteksi berbasis perilaku memberikan mata baru bagi organisasi, tetapi mata itu harus dilatih, diuji, dan dipantau seperti sistem kritis lainnya.

Setelah kemampuan “melihat” serangan dibahas, tantangan berikutnya adalah memastikan respons tidak hanya cepat, tetapi juga aman—di sinilah Zero Trust dan analitik prediktif saling mengunci.

Untuk melihat diskusi praktis tentang pendekatan AI dalam keamanan dan contoh implementasinya di lapangan, banyak konferensi dan kanal teknologi merangkum demo SOC modern serta otomasi respons insiden.

Zero Trust Framework dan predictive threat analysis: menggeser strategi dari reaktif menjadi preventif

Jika era lama keamanan identik dengan “tembok perimeter”, era sekarang lebih menyerupai “kota tanpa gerbang”: orang bekerja dari mana saja, aplikasi tersebar di cloud, vendor pihak ketiga punya akses, dan identitas menjadi titik lemah favorit. Karena itu, integrasi Teknologi AI dengan Zero Trust Framework menjadi pola yang makin lazim. Zero Trust berangkat dari asumsi keras: tidak ada entitas yang otomatis dipercaya, bahkan jika berada di jaringan internal. Setiap akses harus diverifikasi, diberi hak minimal, dan dipantau terus menerus.

Dalam model ini, Deteksi Serangan tidak hanya fokus pada payload berbahaya, tetapi juga pada anomali akses: perangkat baru, lokasi yang tidak lazim, eskalasi hak istimewa, dan perubahan konfigurasi. Di sinilah AI dapat memperkaya Zero Trust. Misalnya, sistem dapat menilai risiko sesi secara dinamis: jika seorang staf keuangan tiba-tiba mengakses konsol cloud yang biasanya tidak pernah ia sentuh, AI memberi skor risiko lebih tinggi, lalu kebijakan Zero Trust menuntut verifikasi tambahan atau membatasi akses.

Aspek yang sering menjadi pembeda adalah predictive threat analysis—mendeteksi potensi ancaman sebelum serangan benar-benar “meledak”. Prediktif bukan berarti meramal secara magis, melainkan menggabungkan indikator: tren pemindaian port, pola percobaan login, reputasi domain, sinyal dark web tentang kredensial bocor, dan perubahan perilaku akun. Ketika indikator-indikator itu disusun dalam model risiko, sistem bisa menaikkan kesiagaan jauh sebelum ransomware mengeksekusi enkripsi massal.

Contoh konkret: sebuah perusahaan logistik yang terhubung dengan banyak mitra (maskapai, bea cukai, pembayaran) sering memiliki integrasi API yang kompleks. Penyerang bisa menyasar “rantai pasok digital” ini dengan menanam token yang dicuri dari vendor kecil. Dengan kombinasi AI dan Zero Trust, akses vendor tidak dianggap aman hanya karena datang dari IP yang biasa. Sistem memeriksa pola: apakah vendor mengakses endpoint yang tepat? Apakah volume permintaan wajar? Apakah ada upaya mengubah konfigurasi? Ketika ada penyimpangan, sesi dibatasi otomatis, lalu tim keamanan diberi konteks lengkap untuk investigasi.

Pergeseran dari bertahan ke mencegah juga berdampak pada cara organisasi mengalokasikan anggaran. Banyak bisnis menilai bahwa biaya downtime dan reputasi lebih mahal daripada investasi pada platform yang mampu memotong “waktu tinggal” penyerang di jaringan. Ini terasa nyata di sektor keuangan dan layanan publik, di mana regulasi dan ekspektasi layanan selalu tinggi. Dalam konteks penguatan tata kelola, pembaca bisa menautkan diskusi ini dengan isu pengawasan ekosistem digital yang makin ketat, seperti yang dibahas dalam artikel pengawasan keuangan digital—karena kepatuhan, audit trail, dan kontrol akses menjadi bagian dari keamanan, bukan sekadar dokumen.

Untuk membuat Zero Trust bekerja, organisasi perlu menata ulang kebiasaan: segmentasi jaringan, manajemen identitas yang disiplin, serta kebijakan akses berbasis peran yang rutin ditinjau. AI membantu mengurangi friksi dengan memberikan penilaian risiko yang lebih akurat, sehingga verifikasi ekstra hanya muncul saat benar-benar diperlukan. Insight akhirnya: Zero Trust tanpa observabilitas akan buta, sementara AI tanpa kebijakan akan liar; keduanya harus dipasang sebagai pasangan yang saling mengunci.

Jika strategi preventif sudah terbentuk, pembahasan berikutnya menyentuh aspek paling sensitif: bagaimana memastikan Proteksi Data tetap kuat ketika otomatisasi dan analitik makin dalam?

Proteksi Data dan keamanan model: tantangan privasi, kebocoran, dan tata kelola di era Sistem AI

Menguatnya Sistem AI dalam Keamanan Siber membawa paradoks yang perlu dikelola: untuk mendeteksi serangan dengan baik, sistem membutuhkan data yang kaya; namun semakin kaya data, semakin besar pula risiko privasi dan kebocoran. Proteksi Data bukan sekadar enkripsi di penyimpanan. Ia mencakup kebijakan pengumpulan data, retensi log, kontrol akses internal, sampai perlindungan terhadap data sensitif yang mungkin “terbawa” ke dalam proses pelatihan model.

Dalam platform keamanan modern, data yang dikumpulkan bisa berupa metadata lalu lintas, log autentikasi, event endpoint, dan informasi konfigurasi cloud. Walau banyak yang berupa metadata, korelasi antar sumber dapat membentuk gambaran detail tentang perilaku pengguna. Karena itu, organisasi perlu menetapkan batas yang jelas: data apa yang dikumpulkan, siapa yang boleh melihat, dan bagaimana data itu dianonimkan atau dipseudonimkan. Prinsip “least privilege” harus berlaku juga bagi analis SOC dan engineer yang memelihara pipeline data.

Aspek lain yang kini menjadi perhatian adalah keamanan model itu sendiri. Ketika AI digunakan untuk klasifikasi ancaman, penyerang dapat mencoba adversarial tactics: membuat pola lalu lintas yang membingungkan model, menyuntikkan data agar model “belajar” hal yang salah, atau memanfaatkan celah prompt jika ada komponen generatif dalam workflow. Menghadapi ini, vendor dan pengguna perlu menerapkan kontrol: validasi data masuk, uji ketahanan model, serta pemantauan drift (perubahan perilaku lingkungan yang membuat model kurang akurat).

Di tingkat organisasi, tata kelola yang matang biasanya menggabungkan kebijakan, proses, dan alat. Berikut daftar praktik yang sering dipakai agar AI keamanan tetap efektif tanpa mengorbankan privasi:

- Klasifikasi data sejak awal: membedakan log yang mengandung identitas, rahasia bisnis, dan data operasional biasa.

- Retensi berbasis tujuan: menyimpan data hanya selama diperlukan untuk deteksi, audit, dan forensik, lalu menghapus sesuai kebijakan.

- Segmentasi akses SOC: membatasi siapa yang dapat melihat payload, siapa yang hanya melihat metadata.

- Enkripsi end-to-end dan manajemen kunci yang terpisah dari sistem analitik.

- Uji ketahanan model secara berkala untuk menghadapi serangan adversarial dan mengukur penurunan akurasi.

- Audit trail yang kuat: setiap akses data dan perubahan kebijakan tercatat dan dapat ditinjau.

Contoh kecil yang sering luput: perusahaan kadang mengaktifkan logging sangat detail saat terjadi insiden, lalu lupa menurunkannya kembali. Akibatnya, volume data membengkak, biaya naik, dan risiko paparan privasi meningkat. Dengan tata kelola yang benar, logging bisa adaptif: sistem meningkatkan detail hanya pada segmen berisiko tinggi, sementara segmen lain tetap minimal. Di sini AI dapat membantu menentukan segmen mana yang “perlu dibesarkan” tanpa membuat seluruh organisasi diawasi berlebihan.

Pembahasan ini juga berkaitan dengan tren global soal regulasi AI dan privasi, terutama ketika perusahaan beroperasi lintas negara. Banyak organisasi di Asia Tenggara kini memperhatikan keselarasan kebijakan dengan standar internasional, sebab data pelanggan dan log keamanan sering melewati batas geografis. Bahkan ketika fokusnya adalah deteksi ancaman, pertanyaan seperti “di mana data diproses?” dan “siapa yang bisa mengakses?” tetap menentukan kelayakan solusi.

Pada akhirnya, AI yang kuat tidak berarti mengumpulkan semua data tanpa batas. Kekuatan yang tahan lama datang dari desain yang disiplin: mengumpulkan secukupnya, melindungi dengan ketat, dan menggunakan secara bertanggung jawab. Dari sini, langkah berikutnya adalah melihat bagaimana organisasi mengoperasionalkan semua kemampuan tersebut agar tidak berhenti sebagai proyek teknologi semata.

Operasional SOC modern: otomasi respons, studi kasus, dan dampak ke bisnis digital

Keberhasilan platform AI keamanan tidak ditentukan oleh model saja, melainkan oleh cara ia dioperasikan dalam Security Operations Center (SOC). Banyak organisasi punya alat yang bagus, tetapi proses kerja masih manual: alert masuk, dianalisis satu per satu, eskalasi lambat, dan dokumentasi tertinggal. Di era Ancaman Siber yang bergerak cepat, SOC modern memerlukan orkestrasi: pengayaan konteks otomatis, playbook respons yang jelas, serta pengukuran kinerja seperti MTTA (mean time to acknowledge) dan MTTR (mean time to respond).

Dalam konteks Palo Alto Networks, narasi yang ditekankan adalah sistem yang mendekati “mandiri”: mampu mengidentifikasi ancaman, memberi rekomendasi tindakan, bahkan mengeksekusi blokir atau isolasi dengan kontrol manusia yang tepat. Namun “mandiri” bukan berarti tanpa pengawasan. Organisasi yang matang biasanya menerapkan model bertingkat: tindakan berisiko rendah (misalnya memblokir domain ber-reputasi buruk) bisa otomatis, sementara tindakan berisiko tinggi (memutus koneksi layanan produksi) membutuhkan persetujuan.

Ambil studi kasus hipotetis lain: sebuah startup fintech bernama ArunaPay yang sedang tumbuh dan mengandalkan cloud untuk skala cepat. Mereka menghadapi pola serangan yang umum: penyalahgunaan API, percobaan akses admin, dan upaya pencurian session token. Dengan deteksi berbasis perilaku, sistem menandai lonjakan panggilan API dari satu akun layanan di jam tidak wajar, diikuti permintaan ke endpoint yang jarang digunakan. AI mengaitkan hal ini dengan perubahan kebijakan IAM yang baru saja terjadi—indikasi kompromi. Playbook otomatis berjalan: rotasi kredensial, pembekuan token, pemblokiran rute keluar tertentu, lalu notifikasi ke tim on-call.

Dampak bisnisnya bukan hanya “serangan tertahan”. Keberhasilan respons cepat sering berarti transaksi pelanggan tidak terganggu, kepercayaan tidak runtuh, dan tim tidak perlu menutup layanan selama investigasi. Pada skala nasional, ini terkait erat dengan pertumbuhan e-commerce dan layanan digital yang menuntut keandalan tinggi. Diskusi tentang arah pasar juga terlihat dalam pembahasan dinamika e-commerce 2026, karena lonjakan aktivitas belanja online dan pembayaran memperbesar insentif pelaku kejahatan untuk menyerang.

Operasional SOC modern juga menuntut koordinasi lintas fungsi: tim keamanan, tim cloud, tim developer, legal, dan komunikasi. AI dapat mempercepat diagnosis teknis, tetapi keputusan publik—misalnya kapan mengumumkan insiden—tetap membutuhkan penilaian manusia. Karena itu, banyak organisasi melatih simulasi insiden (tabletop exercise) dengan skenario realistis: ransomware di endpoint gudang, kebocoran data pelanggan, atau penyusupan melalui vendor. Latihan semacam ini menguji apakah otomasi berjalan sesuai rencana dan apakah tim paham kapan harus mengambil alih.

Terakhir, ada dampak pada budaya kerja. Dengan AI yang mengurangi beban triase, analis SOC bisa naik kelas: fokus pada threat hunting, peningkatan kontrol, dan hardening sistem. Organisasi juga bisa mengurangi “kelelahan alert” yang selama ini menjadi penyebab turnover tinggi di tim keamanan. Insight penutup bagian ini: platform AI bukan pengganti tim SOC, melainkan pengali kemampuan—tetapi hanya jika proses, orang, dan kebijakan diikat menjadi satu mesin yang konsisten.